トレンドマイクロ、2020年は「境界線防御が破綻した年」に

トレンドマイクロ株式会社は3月18日、日本国内および海外における最新のセキュリティ動向を分析した報告書「2020年 年間セキュリティラウンドアップ:コロナ禍の法人を脅かす境界線内外の攻撃」を同日公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

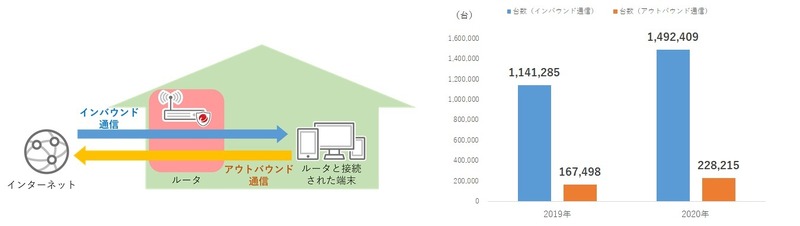

本報告書では2020年の年鑑の脅威動向の主なトピックとして、外部からサイバー攻撃を受けたホームネットワークが昨年比約1.3倍の1,492,409台に増加したことを取り上げ、通信の大多数はユーザの認証情報の窃取を狙ったブルートフォース(総当たり攻撃)によるログイン試行という。加えてホームネットワークからインターネットに向け、ブルートフォースや特定の脆弱性を狙った不正な通信(アウトバウンド通信)も2020年は228,215台に増加しており、ホームネットワーク内の端末がマルウェアに感染し、外部に不正な通信を送信していると考えられる。

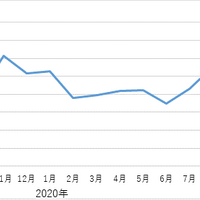

同社によると2020年は、全世界で検知した主要なVPN製品の脆弱性を狙うサイバー攻撃が月平均で10万件以上にもなるなど、VPNやRDPといった遠隔地からインターネット経由で組織のネットワークに接続するシステムが狙われており、加えて、2020年中に同社が国内で行ったインシデント対応中に侵入経路が特定できた事例の約3割がRDP経由、1割が社内用システムサーバの脆弱性を悪用した攻撃で、本来外部に露出させるべきでないシステムが露出していたことでサイバー攻撃に遭う事例が一定数あった。

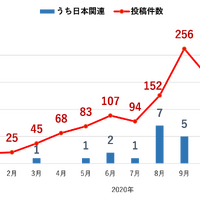

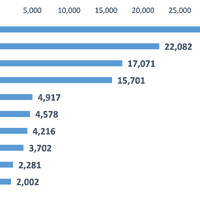

また2019年以来、暴露行為(二重脅迫)を伴うランサムウェアの攻撃範囲が拡大し、2020年末までに暴露サイト上に投稿された組織は、全世界のべ1,400組織以上に及び、うち日本の関連企業数は26組織が国内外の拠点を含め攻撃の対象となっている。同社が全世界で検知した二重脅迫でないものも含むランサムウェア攻撃について、顧客企業の業種が特定できた事例を分析したところ、「政府機関・公共」、「銀行」、「製造」が上位3分野となり、COVID-19の対処の中で基幹的な役割を担う「ヘルスケア」分野にも攻撃は及んでおり、被害拡大の背景には組織内ネットワークに侵入した後に「内部活動」を展開するケースが顕著化し、また「侵入」を専門とする攻撃者がその後別の攻撃者に「アクセス権」を販売するAaaS(Access as a Service)の横行などが原因として考えられる。

同社では、「コロナ禍」におけるテレワークの普及やクラウド活用など組織内外のネットワークの境界線があいまいになる中、VPNやRDPなど企業のネットワークを狙う攻撃が拡大し、「サプライチェーン攻撃」やクラウド環境を狙う攻撃も確認され、2020年は「境界線防御が破綻した年」と締めくくっている。

《ScanNetSecurity》

関連記事

この記事の写真

/

![フロリダ州浄水システム攻撃/APOMacrosploit 仏人関係者/とびきり大きなデータリーク ほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/33615.jpg)