HTTP/3で暗号化されていない通信は存在しなくなる、フィッシング対策協議会が解説

フィッシング対策協議会は8月27日、通信プロトコル「QUIC」の標準化とHTTP/3によるWebサイト表示速度の更なる高速化ついて案内を行った。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

通信プロトコルなどインターネット技術の標準化を推進する IETF( Internet Engineering Task Force )は米国時間5月27日に、通信プロトコル「 QUIC」( Quick UDP Internet Connections )を標準化した技術仕様を RFC 9000 として承認している。

QUICとは、インターネット黎明期から使用される TCP( Transmission Control Protocol )の代替を目指し、Google が実験的に開発した UDP( User Datagram Protocol )上で動作するトランスポート層プロトコルで、Google は標準化のために IETF にドラフトを提出、2016年に IETF QUIC ワーキンググループが設置された。QUIC では、パケットの再送やトラフィックの制御などの信頼性のある通信と TLS/SSL と同等のセキュリティ保護を実現し、TCP 上で HTTP/2 を使用する場合の不都合を解消することや、通信開始時の往復回数を減らす目的がある。

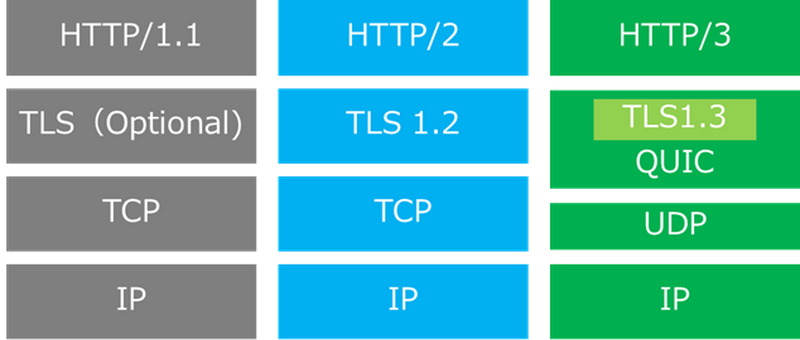

HTTP/2 と比較し HTTP/3 が異なる点は、HTTP/2 が TCP を使用するのに対し、HTTP/3 は UDP 上の QUIC を使用した通信を行う点で、HTTP/3 は速度を向上させるための新しい技術仕様となっている。

HTTP/2 ではリクエストの多重化と優先度制御を行うことでHTTP/1 より高速化していたが、HTTP/3 では、リクエストの多重化と暗号化を「QUIC」が行い、ハンドシェイクは TLS で行う構造となっている。QUICではTLS 1.3 による暗号化が必須となり、HTTP/3 による通信で暗号化されていない通信は存在しなくなる。

《ScanNetSecurity》

関連記事

この記事の写真

/