Webメールアカウント標的としたフィッシングに注意喚起、悪用まで1~2日間

一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は11月16日、Webメールサービスのアカウントを標的としたフィッシングに関する注意喚起を発表した。

脆弱性と脅威

脅威動向

JPCERT/CCによると2021年6月以降、Webメールサービスのアカウント情報の詐取を目的としたフィッシングの被害に関する報告が増加しているという。

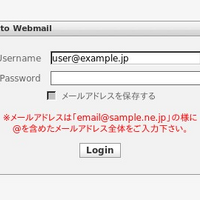

本フィッシングでは、Webメールサービスのメンテナンスやお知らせなどを騙ったメールの本文中のリンクへ接続すると、同サービスのログイン画面になりすましたサイトに誘導され、メールアドレスとパスワードなどを入力して情報を送信すると、攻撃者にアカウント情報が詐取される。また、詐取されたアカウント情報は、別のフィッシングメールを送信の踏み台として攻撃者に悪用され、さらなる攻撃が展開される。

JPCERT/CCでは、2021年11月に確認したメールの件名の一例として下記を挙げている。

・メールプラン、セキュリティ強化第2弾リリースのお知らせ

・メールボックスの割り当てを更新する - [受信者メールアドレス]

・削除のフラグが立てられたアカウント

・[通知 ] 受信メールの配信が一時停止されました-(受信者メールアドレス)

・【重要】サービス停止のお知らせ - [受信者メールアドレス]

・【重要】2021年11月8日(月)のサービス復旧のお知らせ。

・【サーバーアップグレード】メンテナンス作業のお知らせ(2021年11月02日)

フィッシングサイトのログイン画面の特徴として、ユーザー名の部分にメール受信者のメールアドレスが入力されていることを挙げ、あたかも過去にログインしたことがあるページであると思わせるための手法と推測している。

フィッシングサイトで盗まれたメールアカウントは、攻撃者によってさらなるフィッシングメールの送信元として悪用されるが、その期間はおよそ1-2日程度と非常に短く、悪用されてから被害に気付いたという報告もあるという。

《ScanNetSecurity》

関連記事

この記事の写真

/