たとえば Gmail を使っている場合、受け取ったメールに見覚えのある企業のアイコンが表示されて「おや? 見たことあるな」と思ったことはないだろうか。それは、正式のメールであることを示す手段として採用が広がりつつある「BIMI」(ビミ:Brand Indicators for Message Identification)によるものだ。

実は BIMI は、DMARC による防護というセキュリティ面だけでなく、マーケティングやメルマガ開封率の改善といった観点でも企業に寄与することに注目したい。長年メールセキュリティに携わってきた TwoFive と、メール配信プラットフォームやマーケティング支援サービスを提供するエンバーポイントが開催した「開封率・セキュリティ・ブランディング向上に役立つ『BIMI』導入・活用セミナー」の内容を元に、その効果を探ってみよう。「メールが届く、届かない」で困っている人は是非ご一読いただきたい。

●なぜ、BIMI がメールの信頼性を担保できるのか?

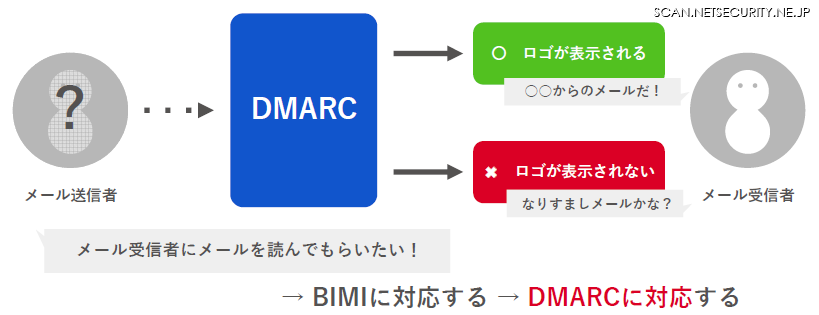

BIMI は、メールに関わるさまざまなサービスプラットフォームや技術が集まって策定された新しい技術だ。なりすましメール対策技術の 1 つである「DMARC」をベースに、受け取ったメールが詐称されていないかどうかを確認し、正式なメールであればロゴ画像を表示することで、受信者がぱっと見ただけで安心して受け取れるよう支援する。

安心して受け取れるよう受信者を支援

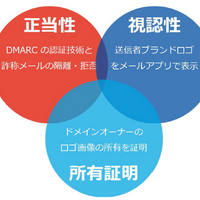

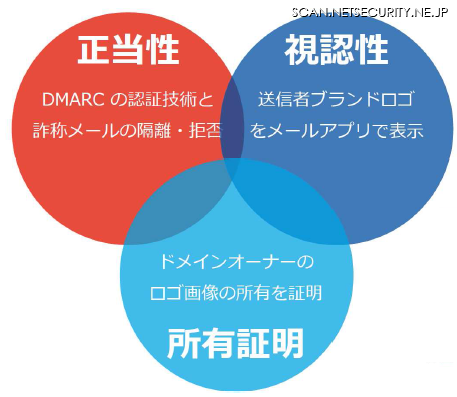

BIMI は 3 つの観点で「可視化」を提供する。

まずは「正当性」。前述の通り DMARC の検証によって送信元を詐称したメールを隔離・拒否し、エンドユーザーに届いたメールが正しいメールであることを可視化する。

次に「視認性」。差出人の頭文字を表示する部分に送信者のブランドロゴやトレードマークを表示することで、ユーザーが正しいメールを視認しやすくなる。

そして 3 つ目は、ロゴ画像の所有者を示す「所有証明」。攻撃者の中には、ロゴ画像をコピーして詐称を試みるケースがあるかもしれないが、BIMI は厳密な手続きを経た証明書によって「ドメインを所有している会社」と「ロゴ画像の所有者」が一致していることを確認できるようになっている。

受信メールにロゴ画像を表示させることで、正しい送信元から届いたメールであることを視覚的にわかりやすく示す仕組みは、国内でも Yahoo!メールの他、ニフティや So-net といったプロバイダー、あるいは NTTドコモが提供している。これは、メールサービス提供各社による独自の認証と評価基準による仕組みだ。

これに対して BIMI は、ベンダーやプロバイダー独自の仕様ではなく、グローバルで標準化された規格だ。また、「ロゴ画像は所定のフォーマット(SVG形式、縦横比 1:1、32KB 以下)で、「所定の位置に配置する」「ロゴの所有者を確認する VMC(Verified Mark Certificate)証明書が必要になる」という違いがある。

現時点では VMC証明書を発行できるのはデジサートとエントラストの 2 社となっており、一般的なサーバ証明書よりも厳密な手続きが必要な上、あらかじめ商標登録も求められる。

ちなみに、TwoFive はデジサートの販売代理店として VMC を提供している。

BIMI の設定自体はそれほど煩雑ではない。SPF や DKIM といった送信ドメイン認証技術と同様、DNS の TEXTレコードに、ポリシーを一行宣言する形で、アイコンが保存されている URL や VMC証明書の置き場所などが記述される。

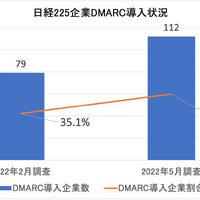

BIMI への対応は徐々に広がっており、TwoFive の観測によると、2022 年 6 月だけでも、新たに BIMI に対応した企業やブランドがいくつか確認されている。Amazon や楽天といった B2C の Eコマース企業が先行して導入しているほか、ディズニープラスや SmartHR といったサブスクリプションサービスでも、メールを顧客向け通知に利用する場面が多いことから、ロゴ画像の表示を重視する傾向があるようだ。

●BIMI の利用条件である DMARC のポリシー設定とは

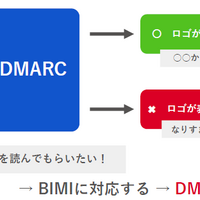

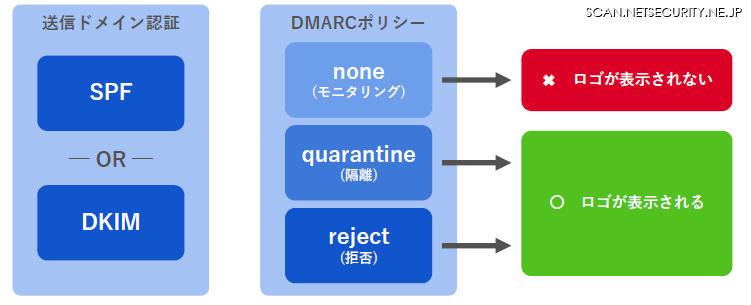

BIMI は、対象メールが DMARC のチェックを通って問題なければロゴを表示し、問題がある、つまりなりすましメールの可能性がある場合にはロゴなしで表示する。「受信者にメールを読んでもらいたい!」というモチベーションがあるのであれば、BIMI に対応することが一つの選択肢であり、そのためには、DMARC への対応が必須になる。そして、DMARC のチェックには、SPF と DKIM という 2 つの送信ドメイン認証技術が用いられる、という関係になる。

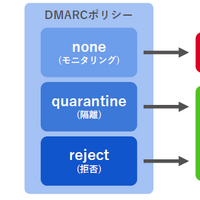

BIMI に対応するためには、DMARC が導入され、かつ、なりすまし判定されたメールを隔離・排除するという強制力あるポリシーを設定している必要がある。 DMARC では「none」と「quarantene」「reject」という 3 つのポリシーを選択できるが、もし none に設定していた場合、たとえ送信ドメイン認証によるチェックに成功していても BIMI によるロゴは表示されない。 つまり、BIMI でロゴを表示するためには、「quarantene」または「reject」に設定する必要がある。

※DMARC で設定可能な 3 つのポリシー

none :認証はしても、何もせずに受信箱に届ける

quarantine :認証に失敗したメールを隔離したり、迷惑メールフォルダなどに入れる

Reject:認証に失敗したメールをドロップ(破棄)する

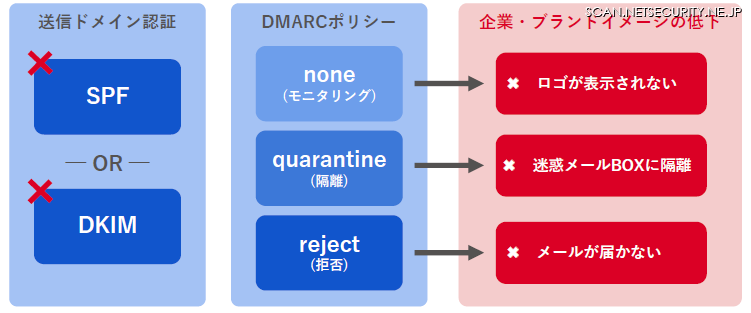

●メール配信サービスを使っている場合の BIMI対応の注意点

複数のメール配信サービスやシステムを利用している場合は注意が必要だ。もし 1 つでも対応漏れがあった場合、ロゴ画像が表示されなかったり、送信したメールが迷惑メールボックスに隔離されたり、届かないといった事態になってしまう。従って、自社がどのようなメール配信サービスやシステムを利用しているかを把握し、その上で SPF や DKIM が正しく設定されているか、DMARC のポリシーが適切に設定されているかを確認する必要がある。

しかし、このように言葉で言うのは簡単でも、実際にはなかなか対応は進んでいない。DMARC対応や適切なポリシーでの DMARC運用が難しい理由としては、「メール配信サービスの変更に伴うメンテナンスが追いつかない」「送信するすべてのメールについて、どのような配信サービスを使っているかの把握が難しい」といった背景が考えられる。

さまざまな部門で異なる配信サービスを採用していると全体の把握が難しい上に、サービスやシステム切り替えのたびに SPF や DKIM をそれぞれ設定するのも煩雑となる。結局対応が追いつかず、「もし DMARCポリシーを quaranetne や reject に設定すると、メールが届かなくなってしまうのではないか」という懸念もあって、「none」のまま運用されるケースが多いのではないかと推測される。

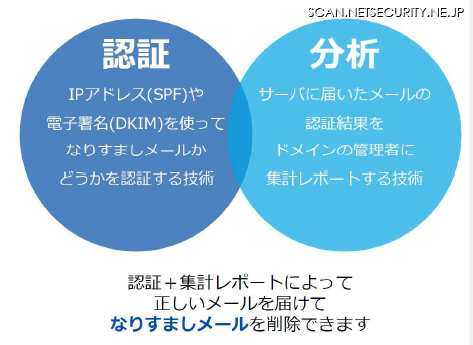

逆に言えば、送信したメールがきちんと認証され、受信者の元に配信されていることさえ確認できれば、厳しい DMARCポリシーでも問題なく運用できるはずだ。その手段として威力を発揮するのが、受信サーバからのフィードバックを得ることができる「DMARCレポート」だ。

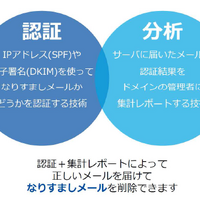

DMARCレポートは、メールがきちんと認証されているか、なりすましメールがどの程度送信されているかなど、管理しているドメインを使ったメールの状況を確認できる。DMARCレポートはポリシーが「none」に設定されている場合でも取得できるので、BIMI のロゴは表示されなくても、受信状況は確認できる。

しかし、DMARCレポートは XML形式で生成されている上、メール受信側から大量に届くため、なかなか読み解くのが困難である。そうした場合には、TwoFive が提供する「DMARC/25 Analyze」のような DMARCレポート解析サービスを活用することで集計を自動化し、グラフなどによる可視化で簡単に認証結果を確認できるようにすることが推奨される。

DMARCレポートを可視化して分析できれば、企業内に存在するすべてのメール配信について、SPF や DKIM が適切に設定され、認証を通っているかどうかも把握することができる。TwoFive では、DMARC/25 Analyze の 1ヶ月間トライアルも提供しているので、自社のメールについても確認してみてはどうだろうか。

●BIMI によるロゴ表示で、メール開封率が 39 %向上、ブランド想起が 120 %増加という報告も

DMARC や BIMI によるロゴ表示について、「メールが届かなくなるのではないか」という懸念を抱かれるだろうか。今までメールの受信箱では、正当なメールか怪しいメールか判断し難かったのが、BIMI のロゴ表示によって正当なメールの視認性が高まるので、むしろ到達性は高まる。

そのための道のりとして、SPF / DKIM、DMARC にステップを踏んで対応していくことで、メールが迷惑メールに割り振られにくくなり、到達性が高まる。そして、BIMI に対応する頃には自ずと安全なメールが送れるようになる。

BIMI によるロゴ表示の効果については議論があるのも確かだが、親しみのあるブランドであれば、確実にメールの視認性は高くなる。また、これまで定量的な効果はあまり示されていなかったが、先日、海外でレッドシフトという企業が、アバタースロットにロゴが表示されることによってメール開封率が 39 %アップし、購入可能性が 32 %、ブランド想起が 120 %増加する可能性があるというパイロットプロジェクトの効果を公表した。

ケースバイケースではあるが、BIMI によるマーケティング上の効果は高まることを示唆するものと言えるだろう。

先に紹介したように、BIMI以外にも、独自のブランドロゴ表示機能を用意しているサービスがあるが、可能であれば、両方に対応するのが望ましい。たとえば国内なら、無料で提供可能な Yahoo!メールと BIMI対応の二面作戦を推奨する。

ただし、キャリアメールでの DMARC対応、BIMI対応はまだこれからといった段階だ。

また、利用しているメール配信サービスや SaaS によっても、対応済みのところもあれば未対応のところもあり、そこが企業にとっては悩みどころとなっている。

そして、BIMI の背後にある技術は絡み合って複雑であることも事実だ。

TwoFive とエンバーポイントは、これら一連の技術に対応しており、各企業の状況に合わせてコンサルティングや技術支援サービスを提供しているので、困りごとや疑問があれば、まずは相談してみることをお勧めする。