一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は2月13日、Ivanti Connect Secureなどにおける脆弱性についての注意喚起を発表した。影響を受けるシステムは以下の通り。

・CVE-2025-0282

Ivanti Connect Secure 22.7R2から22.7R2.4まで

Ivanti Policy Secure 22.7R1から22.7R1.2まで

Ivanti Neurons for ZTA gateways 22.7R2から22.7R2.3まで

・CVE-2025-0283

Ivanti Connect Secure 22.7R2.4およびそれ以前

Ivanti Connect Secure 9.1R18.9およびそれ以前

Ivanti Policy Secure 22.7R1.2およびそれ以前

Ivanti Neurons for ZTA gateways 22.7R2.3およびそれ以前

※Ivanti Connect Secureの9系のバージョンは2024年12月末までにサポートが終了している。

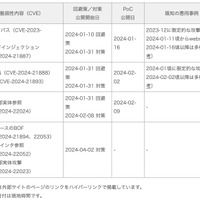

Ivanti は現地時間2025年1月8日に、Ivanti Connect Secure(旧: Pulse Connect Secure)などにおけるスタックベースのバッファオーバーフローの脆弱性に関するアドバイザリを公開している。遠隔の攻撃者が認証不要で任意のコードを実行する可能性がある脆弱性(CVE-2025-0282)と、認証された攻撃者が権限を昇格できる脆弱性(CVE-2025-0283)が公表されており、Ivantiでは一部顧客のIvanti Connect Secureで、脆弱性(CVE-2025-0282)を悪用する攻撃を確認している。

またJPCERT/CCでは、本脆弱性公開前の2024年12月下旬から本脆弱性が悪用された被害を国内で複数確認しており、すでに複数の攻撃グループに使用されているとしている。

JPCERT/CCでは、Ivantiが提供する最新の情報を確認の上で、侵害有無を確認する調査と脆弱性を修正するパッチの適用を検討するよう呼びかけている。