◆概要

2025 年 5 月に修正された、Wing FTP Server にて遠隔からの任意のコード実行が可能となる脆弱性を悪用するエクスプロイトコードが公開されています。攻撃者は当該脆弱性を悪用して、Wing FTP Server が稼働しているサーバの遠隔操作が可能となります。ソフトウェアのアップデートにより対策してください。

◆分析者コメント

当該脆弱性はエクスプロイトコードの開発が容易であり、現実の攻撃者による悪用が観測されています。認証に成功した後に悪用可能となる脆弱性ですが、FTP サーバの性質上、複数人での利用が想定され、匿名ログインが有効化されてしまっている可能性が危惧されるため、ソフトウェアのバージョン更新による対策を推奨します。

◆深刻度(CVSS)

[CVSS v3.1]

10.0

https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2025-47812&vector=AV:N/AC:L/PR:N/UI:N/S:C/C:H/I:H/A:H&version=3.1&source=MITRE

◆影響を受けるソフトウェア

Wing FTP Server のうちバージョン 7.4.4 未満が当該脆弱性の影響を受けます。

◆解説

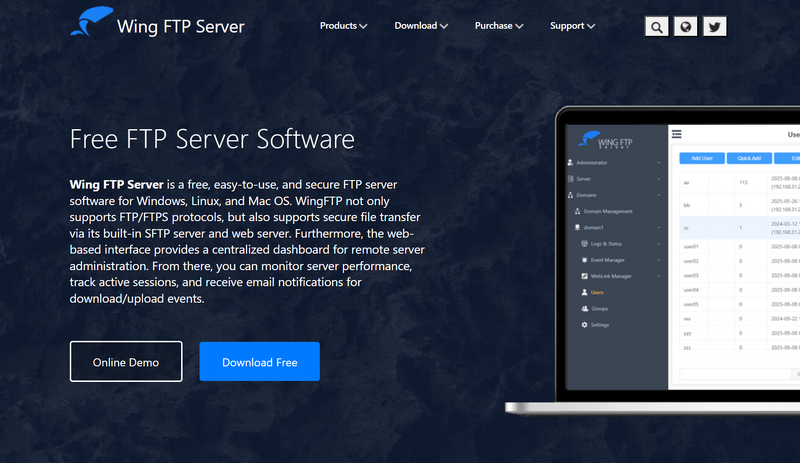

Web の GUI 経由で FTP サーバの機能を提供する Wing FTP Server に、遠隔からの任意のコード実行が可能となる脆弱性が報告されています。

脆弱性は、認証時のユーザ名検証の不備に起因します。当該脆弱性を含むバージョンの Wing FTP Server では、ユーザ名に NULL バイトが含まれている場合に NULL バイト以後の値を残したままセッション情報を記録します。よって攻撃者は、正しい認証情報のユーザ名に NULL バイトを追加して、任意の文字列を挿入した状態でログインできます。ログイン後、セッション情報が利用される際に NULL バイト以後に挿入した文字列がコードとして実行されるため、認証に成功した攻撃者は当該脆弱性の悪用による任意のコード実行が可能となります。

◆対策

Wing FTP Server をバージョン 7.4.4 およびそれよりも新しいバージョンにアップデートしてください。

◆関連情報

[1] Wing FTP Server 公式

https://www.wftpserver.com/serverhistory.htm

[2] Huntress

https://www.huntress.com/blog/wing-ftp-server-remote-code-execution-cve-2025-47812-exploited-in-wild

[3] National Vulnerability Database (NVD)

https://nvd.nist.gov/vuln/detail/CVE-2025-47812

[4] CVE Mitre

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2025-47812

----------------------------------------------------------------------

◆エクスプロイト

以下の Web サイトにて、当該脆弱性を悪用して対象ホストに任意のコード実行の強制を試みるエクスプロイトコードが公開されています。

GitHub - 4m3rr0r/CVE-2025-47812-poc

https://github.com/4m3rr0r/CVE-2025-47812-poc/blob/main/CVE-2025-47812.py

#--- で始まる行は執筆者によるコメントです。

2025 年 5 月に修正された、Wing FTP Server にて遠隔からの任意のコード実行が可能となる脆弱性を悪用するエクスプロイトコードが公開されています。攻撃者は当該脆弱性を悪用して、Wing FTP Server が稼働しているサーバの遠隔操作が可能となります。ソフトウェアのアップデートにより対策してください。

◆分析者コメント

当該脆弱性はエクスプロイトコードの開発が容易であり、現実の攻撃者による悪用が観測されています。認証に成功した後に悪用可能となる脆弱性ですが、FTP サーバの性質上、複数人での利用が想定され、匿名ログインが有効化されてしまっている可能性が危惧されるため、ソフトウェアのバージョン更新による対策を推奨します。

◆深刻度(CVSS)

[CVSS v3.1]

10.0

https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2025-47812&vector=AV:N/AC:L/PR:N/UI:N/S:C/C:H/I:H/A:H&version=3.1&source=MITRE

◆影響を受けるソフトウェア

Wing FTP Server のうちバージョン 7.4.4 未満が当該脆弱性の影響を受けます。

◆解説

Web の GUI 経由で FTP サーバの機能を提供する Wing FTP Server に、遠隔からの任意のコード実行が可能となる脆弱性が報告されています。

脆弱性は、認証時のユーザ名検証の不備に起因します。当該脆弱性を含むバージョンの Wing FTP Server では、ユーザ名に NULL バイトが含まれている場合に NULL バイト以後の値を残したままセッション情報を記録します。よって攻撃者は、正しい認証情報のユーザ名に NULL バイトを追加して、任意の文字列を挿入した状態でログインできます。ログイン後、セッション情報が利用される際に NULL バイト以後に挿入した文字列がコードとして実行されるため、認証に成功した攻撃者は当該脆弱性の悪用による任意のコード実行が可能となります。

◆対策

Wing FTP Server をバージョン 7.4.4 およびそれよりも新しいバージョンにアップデートしてください。

◆関連情報

[1] Wing FTP Server 公式

https://www.wftpserver.com/serverhistory.htm

[2] Huntress

https://www.huntress.com/blog/wing-ftp-server-remote-code-execution-cve-2025-47812-exploited-in-wild

[3] National Vulnerability Database (NVD)

https://nvd.nist.gov/vuln/detail/CVE-2025-47812

[4] CVE Mitre

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2025-47812

----------------------------------------------------------------------

◆エクスプロイト

以下の Web サイトにて、当該脆弱性を悪用して対象ホストに任意のコード実行の強制を試みるエクスプロイトコードが公開されています。

GitHub - 4m3rr0r/CVE-2025-47812-poc

https://github.com/4m3rr0r/CVE-2025-47812-poc/blob/main/CVE-2025-47812.py

#--- で始まる行は執筆者によるコメントです。