偽ポップアップによる銀行サイトの認証情報を盗む攻撃、定番化か(トレンドマイクロ)

脆弱性と脅威

RAIDコントローラ管理ツール「3DM」にディレクトリトラバーサルの脆弱性(JVN)

脆弱性と脅威

重要インフラにおける情報セキュリティ確保に係る「安全基準等」意見募集 他(ダイジェストニュース)

製品・サービス・業界動向

会社貸与の社用携帯電話の紛失が判明(コネクティボ)

インシデント・事故

ハッカー養成学校のサイトにハッキング、登録ユーザの個人情報が漏えい(ホワイトハッカー養成学院)

インシデント・事故

MasterCardを騙る英語のフィッシングメールを確認、サイトも稼働中(フィッシング対策協議会)

脆弱性と脅威

画像掲示板ソフトウェア「imgboard」にXSSの脆弱性(JVN)

脆弱性と脅威

Adobe ReaderおよびAcrobatの脆弱性を公開、ゼロデイ攻撃も確認(アドビ)

脆弱性と脅威

23%のユーザが古いWebブラウザを利用、オンラインセキュリティにギャップ 他(ダイジェストニュース)

製品・サービス・業界動向

注目を集めたMac OSを狙うトロイの木馬など--2012年ウイルスレビュー(Dr.WEB)

調査・レポート・白書・ガイドライン

「Adobe Flash Player」に複数の脆弱性、アドビがアップデートを公開(JPCERT/CC)

脆弱性と脅威

2012年のエクスプロイト検出の大半は、WindowsとJavaの脆弱性(エフセキュア)

調査・レポート・白書・ガイドライン

多様化するWeb改ざんの手口と目的--テクニカルレポート(IPA)

調査・レポート・白書・ガイドライン

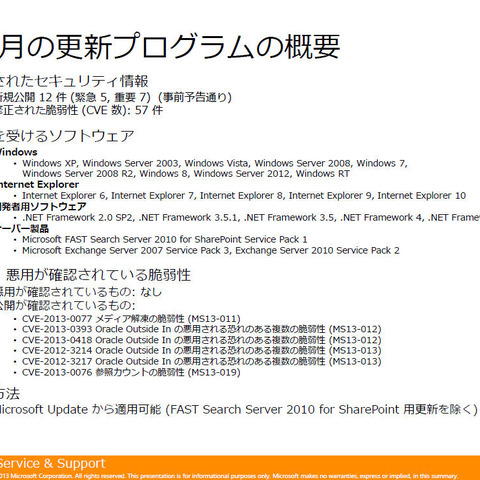

月例セキュリティ情報12件を公開、最大深刻度「緊急」は5件(日本マイクロソフト)

脆弱性と脅威

Oracle Java SE の java.lang.invoke.MethodHandle クラスの実装に起因する任意コード実行の脆弱性(Scan Tech Report)

脆弱性と脅威

スマートフォンで見る情報セキュリティマンガを連載 他(ダイジェストニュース)

製品・サービス・業界動向

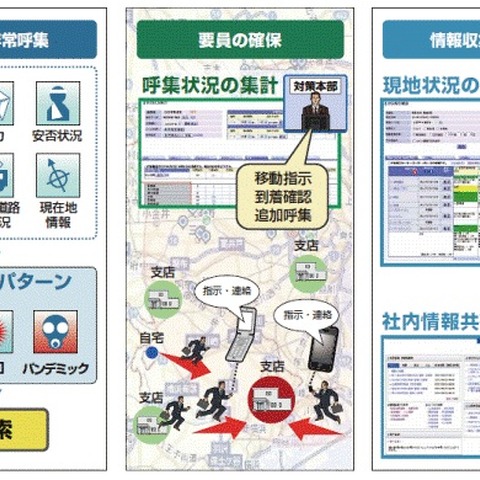

緊急事態発生時の最適な人員配置での初動対応をトータルに支援(セコム)

製品・サービス・業界動向

「嘘をつかれたから元恋人の個人情報を漏えいさせた」45%、米調査結果(マカフィー)

調査・レポート・白書・ガイドライン

「収益型マルウェア」4つの手法--脅威動向調査(フォーティネットジャパン)

調査・レポート・白書・ガイドライン

巧妙なSQLインジェクション攻撃も確認--東京SOCレポート(日本IBM)

調査・レポート・白書・ガイドライン