不正プログラムの通信を隠蔽する手法「偽装ヘッダ」を確認(トレンドマイクロ)

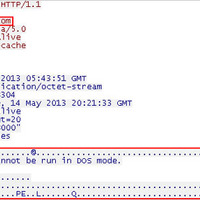

トレンドマイクロは、従来とは異なる方法で検出を逃れる「偽装ヘッダ」という手法を7月中旬に確認したと同社ブログで発表した。

脆弱性と脅威

脅威動向

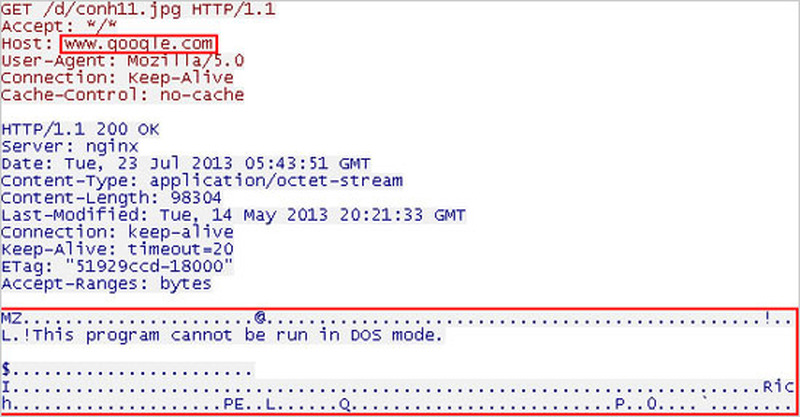

この挙動を実行する興味深い不正プログラムに、「TROJ_RODECAP.SM」がある。ブログでは、ネットワークトラフィックの解析から、ドメイン「<省略>.104.93」から応答していることが判明した事例を紹介している。このドメインは、ロシアに拠点を置いており、Googleにはまったく接続されていない。そのため要求されたと思われるリンクは、正規のドメインでかつ単に画像ファイルへと誘導するだけのものであるため、ネットワーク管理者は、見逃してしまったり無害なものだと考えてしまう可能性がある。

この偽装は、不正プログラムとリモートサーバ間の通信をうまくカモフラージュする方法を備えている。そして、エンドユーザに正体を隠しつつ、最終的に表立ったあらゆる疑いを回避する。この手法は、独自の新しい方法でスパムメールを送信するボットネット「StealRat」により利用される。これらの事象は、どのようにして攻撃者が新たなツールとセキュリティベンダによる検出を回避する手法と共に出現するかを表しているとしている。

関連記事

この記事の写真

/