「Emdivi」の分析結果の詳細レポートを公開(マクニカネットワークス)

マクニカネットワークスは、レポート「標的型攻撃の実態と対策アプローチ 第1版」を公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

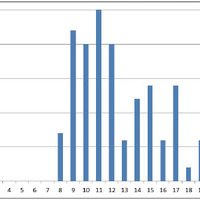

レポートによると、Emdiviはマルウェアを添付したメールが大半であるが、正規のWebサイトを改ざんした攻撃(水飲み場攻撃)も確認されており、イタリアのHacking Team社から漏えいしたとされるFlash Playerの脆弱性(CVE-2015-5119)を利用したゼロデイ攻撃であった。また、合計163個のEmdivi検体のコンパイル時刻を分析すると、中国標準時(UTC+8)のビジネスアワーにほぼ収まっており、土日に作られた検体がほとんどないことから、組織的に作られたマルウェアであることが推測されるとしている。さらに、サイバーキルチェーンをベースにしたソリューションマッピングも掲載している。

関連記事

この記事の写真

/

![[インタビュー]シマンテック 七戸 駿氏に聞く、「クラウディオメガ」と年金機構のインシデントから得られるリスクコントロールの考え方 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/15786.jpg)