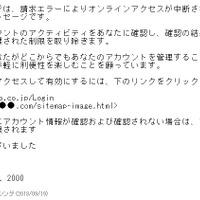

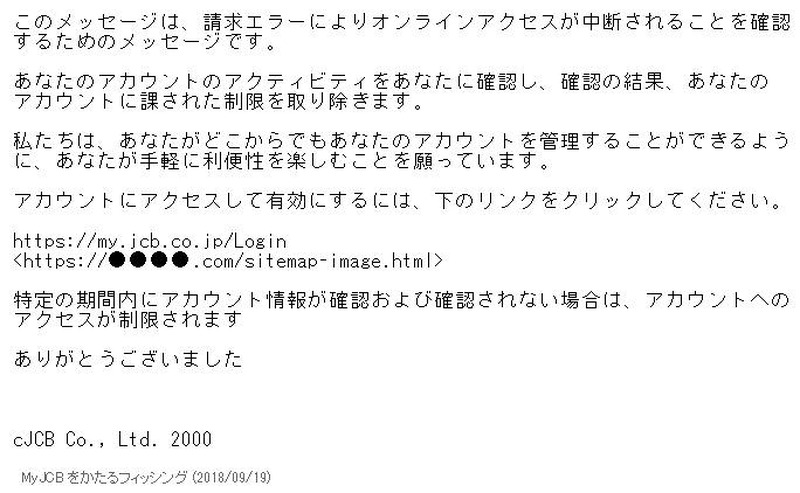

MyJCBを騙るフィッシングメール、期限を設定も記載はなし(フィッシング対策協議会)

フィッシング対策協議会は、MyJCBを騙るフィッシングメールが出回っているとして、注意喚起を発表した。

脆弱性と脅威

脅威動向

なお、期間内に確認されない場合はアカウントへのアクセスが制限されるとしているが、期限についての記載はない。確認されているフィッシングサイトのURLは以下の通り。

メール内のURL

https://●●●●.com/error_log.html

https://www.●●●●.com/CONCIERTO2013.htm

https://●●●●.com/sitemap-image.html

転送先のURL

https://●●●●.com/.well-known/pki-validation/JCB1/JCB/

https://●●●●.com/wp/.tmb/JCB1/JCB/

https://www.●●●●.com/.well-known/pki-validation/JCB/

同協議会によると、9月19日15時の時点でフィッシングサイトが稼働中であり、JPCERT/CCにサイト閉鎖のための調査を依頼中としている。また、類似のフィッシングサイトが公開される恐れもあるとして注意を呼びかけている。さらに、このようなフィッシングサイトにてMyJCB ID、MyJCB パスワード、カード番号、有効期限、セキュリティコードを絶対に入力しないよう呼びかけている。

関連記事

この記事の写真

/

![[学術研究] 主要セキュリティ対策の費用対効果ランキング 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/24902.jpg)