ソフォス株式会社は6月5日、MOVEit Transfer/MOVEit Cloud のゼロデイ脆弱性について発表した。

コンプライアンスに配慮したセキュアなファイル転送・自動化ソフトウェア MOVEit を提供する Progress Software では5月31日に、攻撃者が MOVEit のインストールを完全に制御できる SQL インジェクションの脆弱性(CVE-2023-34362)に対するパッチをリリースしている。

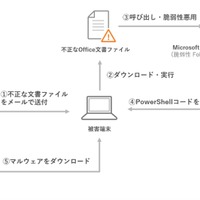

想定される影響としては、当該脆弱性を利用してアクセス権を取得した攻撃者によって、データの改ざんや盗用、Web シェルなどの悪意のあるソフトウェアのインストール、新しいアカウントの作成や既存のアカウントの変更等のサーバの設定変更などを実行される可能性がある。

ソフォスでは、オンプレミスの MOVEit の全ユーザーは、アドバイザリにある緩和策を可能な限り早く適用し、その後、パッチを導入した上で、データ漏えいチェックを行うことが重要としている。また、MOVEit Cloud のユーザーは、クラウドユーザー向けの Progress アドバイザリのガイダンスを確認した上で案内に従うよう呼びかけている。

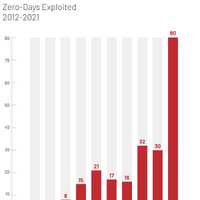

当該脆弱性に対する攻撃は「ゼロデイ攻撃」で、パッチが提供される前、あるいは脆弱性が公に開示・議論される前の2023年5月27日の時点で始まっていた可能性があり、ソフォスが観測した中で最も早い攻撃は、Progress Software による情報公開の4日前である5月27日に発生している。

Microsoft Threat Intelligence は6月4日に、今回の攻撃はランサムウェアの操作や Cl0p 恐喝サイトの運営で知られる「Lace Tempest」によるものだと報告している。