特集ニュース記事一覧(9 ページ目)

記事一覧

【RSA Conference US 2015】日本での製品展開はシステムインテグレータの存在が鍵(DAMBALLA)

特集

【RSA Conference US 2015】セキュリティに関する考え方や戦略的アプローチを変える必要性(RSA)

特集

【RSA Conference US 2015】モバイルデバイス管理ソリューション「XenMobile」を中心に展示(シトリックス)

特集

【RSA Conference US 2015】開幕初日から多くの来場者で賑わうモスコーンセンター

特集![[インタビュー] LanScope Cat、2015年も中小企業のIT資産管理で満足度1位(エムオーテックス) 画像](/imgs/p/6obQ0WKEoSLOLqzptaz9dW8JwAfOBQQDAgEA/14114.jpg)

[インタビュー] LanScope Cat、2015年も中小企業のIT資産管理で満足度1位(エムオーテックス)

新製品・新サービス

ここが変だよ日本のセキュリティ 第11回「業務継続訓練 効果的に行えていましたか?」

特集

Hacker in the Rye ハッカーの夢見た社会 第4回「アラン・チューリングが探求した世界とは何か」

特集![[レポート] 医療とセキュリティのハッカソン「Medical x Security Hackathon 2015」 画像](/imgs/p/6obQ0WKEoSLOLqzptaz9dW8JwAfOBQQDAgEA/13898.jpg)

[レポート] 医療とセキュリティのハッカソン「Medical x Security Hackathon 2015」

特集

ここが変だよ日本のセキュリティ 第10回「業務継続訓練やりっぱなしは許さない!」

特集

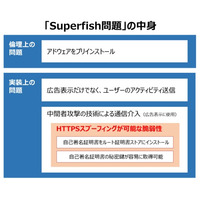

piyolog Mk-II 第7回「アドウェア放置していませんか? Superfish問題から見えてきた問題点」

特集

ここが変だよ日本のセキュリティ 第9回「業務継続訓練ちゃんとできていますか?」

特集

スマホが標的のフィッシング詐欺「スミッシング」とは、現状と対策(アンラボ)

特集

CODE BLUE 第 2 回の舞台裏を聞く~ BLUE 篠田佳奈氏インタビュー

特集

東映アニメーションの挑戦 - 大トラフィック、クリエイティブワークの中で可用性重視のセキュリティ

特集![[インタビュー]サイバーミステリ作家、一田和樹氏が語る 『工藤伸治のセキュリティ事件簿』シーズン6の見どころ(1) 画像](/imgs/p/6obQ0WKEoSLOLqzptaz9dW8JwAfOBQQDAgEA/13536.jpg)

[インタビュー]サイバーミステリ作家、一田和樹氏が語る 『工藤伸治のセキュリティ事件簿』シーズン6の見どころ(1)

フィクション

リーガルマルウェア開発企業の知られざる実態(2)標的への侵入支援

特集![[インタビュー] ICS/SCADA セキュリティには国産技術が必要 ~電子戦のエキスパート Jim Butterworth 氏(2) 画像](/imgs/p/6obQ0WKEoSLOLqzptaz9dW8JwAfOBQQDAgEA/13364.jpg)

[インタビュー] ICS/SCADA セキュリティには国産技術が必要 ~電子戦のエキスパート Jim Butterworth 氏(2)

特集![[インタビュー] 攻撃の裾野が広がるDDoS攻撃、防御への「新たなアプローチ」とは(NSFOCUS) 画像](/imgs/p/6obQ0WKEoSLOLqzptaz9dW8JwAfOBQQDAgEA/13411.jpg)

[インタビュー] 攻撃の裾野が広がるDDoS攻撃、防御への「新たなアプローチ」とは(NSFOCUS)

特集![[Security Days 2015 インタビュー] 第一世代サンドボックス製品が持っていた問題点をクリア(フォーティネットジャパン) 画像](/imgs/p/6obQ0WKEoSLOLqzptaz9dW8JwAfOBQQDAgEA/13352.jpg)

[Security Days 2015 インタビュー] 第一世代サンドボックス製品が持っていた問題点をクリア(フォーティネットジャパン)

セミナー・イベント![[Security Days 2015 インタビュー] 改ざん検知+脆弱性管理=予知的防御 (トリップワイヤ・ジャパン) 画像](/imgs/p/6obQ0WKEoSLOLqzptaz9dW8JwAfOBQQDAgEA/13328.jpg)

[Security Days 2015 インタビュー] 改ざん検知+脆弱性管理=予知的防御 (トリップワイヤ・ジャパン)

セミナー・イベント![[Security Days 2015 インタビュー] 仮想化レベルの標的型攻撃内部対策、マイクロセグメンテーションとは(ヴイエムウェア) 画像](/imgs/p/6obQ0WKEoSLOLqzptaz9dW8JwAfOBQQDAgEA/13330.jpg)

[Security Days 2015 インタビュー] 仮想化レベルの標的型攻撃内部対策、マイクロセグメンテーションとは(ヴイエムウェア)

セミナー・イベント特集人気記事

-

-

現役ペンテスト技術者が選ぶ 使えるセキュリティツール(26) 「パスワードをリカバリーする −Cain & Abel」

-

クラウドセキュリティ認証「ISO 27017」「ISO 27018」の違いとは? ~クラウドのよさを活かす認証コンサル LRM 社 幸松 哲也 社長に聞くPR

-

スペシャリストにセキュリティ運用のアウトソースを(シマンテック・ウェブサイトセキュリティ)

-

ドラマ「ブラッディ・マンデイ」ハッキングシーン製作秘話

-

現代ハッカーの基本テクニック - JARを利用した攻撃手法「GIFAR」【後編】

-

Scan社長インタビュー:軍隊のない国家ニッポンに立ち上げるサイバー脅威インテリジェンスサービス ~ 株式会社サイント 岩井博樹の危機感

-

日本プルーフポイント 内田浩一が魅せられたサイバー攻撃の超絶技巧PR

-

Scan社長インタビュー 第1回「NRIセキュア 柿木 彰 社長就任から200日間」前編

-

![[インタビュー]顧客満足度第1位、コンサルティングという視点からみた情報セキュリティ (インフォセック)](/imgs/sq_m_l/9877.jpg)

[インタビュー]顧客満足度第1位、コンサルティングという視点からみた情報セキュリティ (インフォセック)