最新記事(135 ページ目)

記事一覧

ソーシャルゲーム、クチコミサイト、サクラサイトの3つの分野の相談内容を分析し結果を発表、消費者が実行すべきポイントとは(消費者庁)

調査・ホワイトペーパー

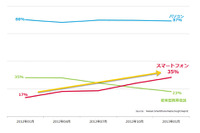

利用実態調査、スマートフォンのネット利用割合が携帯電話を逆転(ニールセン)

調査・ホワイトペーパー

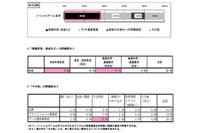

セキュリティ対策への投資は増加傾向、サーバや端末の被害も増加(IDC Japan)

調査・ホワイトペーパー

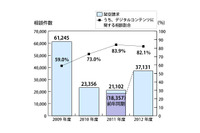

架空請求の相談件数の推移を発表、請求手段はハガキから電子メールへ(国民生活センター)

調査・ホワイトペーパー

法人における、SNSに起因する脅威とセキュリティ対策をまとめたレポート(JPCERT/CC)

調査・ホワイトペーパー

「モバイル導入はリスクに見合わない」日本企業は79%--グローバル調査(シマンテック)

調査・ホワイトペーパー

メール本文のリンク先と添付文書双方にマルウェア--標的型攻撃事例を公開(IPA)

調査・ホワイトペーパー

進まないクリックジャッキング攻撃対策の促進に技術レポートを公開(IPA)

調査・ホワイトペーパー

放送局および金融機関のネットワーク障害を誘発したマルウェア分析 他(ダイジェストニュース)

ダイジェストニュース

内部不正防止のためのガイドラインを策定(IPA)

調査・ホワイトペーパー

重要インフラで発生しているサイバー攻撃が明らかに--年次レポート(マカフィー)

調査・ホワイトペーパー

企業向けにクライアントソフトの脆弱性対策に関するレポート(IPA)

調査・ホワイトペーパー

韓国の銀行とメディアのコンピュータへのサイバー攻撃について詳細を解析、マルウェアによりMBRが破壊される(マカフィー)

調査・ホワイトペーパー

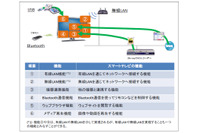

4機種のスマートテレビに10件の脆弱性、強制再起動されるケースも(IPA)

調査・ホワイトペーパー

Androidを狙う脅威、Simbianを狙う脅威の比率を逆転--脅威レポート(エフセキュア)

調査・ホワイトペーパー

1日に8千台のコンピューターを感染させるTrojan.Hosts 他(ダイジェストニュース)

ダイジェストニュース

カップル間のデジタルプライバシー調査 in ニッポン 他(ダイジェストニュース)

ダイジェストニュース

BYODの実現に必要な検討要素をまとめたガイドラインを公開(アイキューブドシステムズ)

調査・ホワイトペーパー

一田和樹「サイバークライム 悪意のファネル」(ブックレビュー)

ブックレビュー

職場での私用スマートフォンの利用実態調査の結果を発表、利用アプリ・サービスは「Gmail」「Facebook」「LINE」がトップ3に(MMD研究所)

調査・ホワイトペーパー

上位は脆弱性攻撃、標的型攻撃、悪意あるアプリ--「2013年版 10大脅威」(IPA)

調査・ホワイトペーパー調査・レポート・白書・ガイドライン人気記事

-

-

セキュリティチェックリストの最適化とは ~ NEC 解説

-

ガートナー、日本国内におけるセキュリティ・インシデントの傾向を発表

-

金融庁「金融機関のサードパーティ・サイバーセキュリティリスク管理強化に関する調査」報告書公表

-

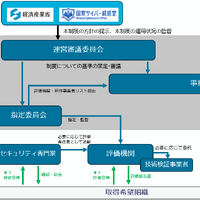

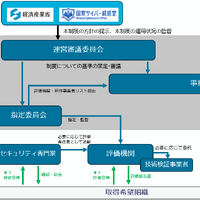

経産省 及び 内閣官房国家サイバー統括室「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針」(SCS評価制度の構築方針)公表

-

フィッシングサイトのドメイン「top」が最多、デジタルアーツ調査

-

つるぎ町立半田病院システム担当者へのインタビュー記事掲載 ~ Sky株式会社

-

日本語ばらまきマルウェアメール観測状況「ValleyRAT」への感染狙うメール目立つ

-

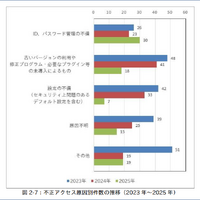

不正アクセスの被害原因は「ID、パスワード管理の不備」が最多に ~ 2025年「コンピュータウイルス・不正アクセスの届出状況」

-

EasyBlocksのWeb UI ログイン監視、子供の iPhone ブルートフォースアタック( 1 万通り)がきっかけ