最新記事(150 ページ目)

記事一覧

セキュリティ対策を実行する人、しない人--社会心理学の見地で調査(IPA)

調査・ホワイトペーパー

スマートグリッド関連市場の現状を分析、日本の課題も提示(富士経済)

調査・ホワイトペーパー

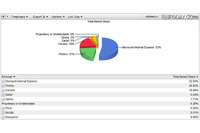

2ヶ月にわたってGoogle Chromeのシェアが低下(米Net Applications)

調査・ホワイトペーパー

「セキュリティアセスメントツール」第2弾「クラウド」を公開、調査結果も(トレンドマイクロ)

新製品・新サービス

45%が「サイバーセキュリティは国境警備と同じくらい重要」と認識(マカフィー、SDA)

調査・ホワイトペーパー

スマホアプリの利用実態:調査結果 他(ダイジェストニュース)

ダイジェストニュース

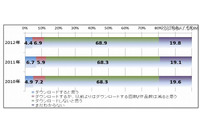

「違法ダウンロード」17.4%が経験あり、著作権法改正・施行の認知率などに関する調査結果を公表(オリコン)

調査・ホワイトペーパー

振り込め、オレオレ、架空請求などの詐欺被害、前月から大幅な減少(警察庁)

調査・ホワイトペーパー

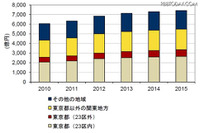

都内ネット企業の多くは近場利用、データセンターの3分の1が東京23区内に集中(IDC Japan)

調査・ホワイトペーパー

「ghost domain names(幽霊ドメイン名)」の脆弱性に関する文書を発表(JPRS)

調査・ホワイトペーパー

調査結果、原発事故や放射能への不安は文系・低所得層ほど拡大(慶應義塾大学)

ダイジェストニュース

Androidマルウェア33倍増加、手口は小規模・ソーシャル化傾向(ジュニパーネットワークス)

調査・ホワイトペーパー

企業ネットワークにアクセスする個人のモバイルデバイスは2年で倍以上に(チェック・ポイント)

調査・ホワイトペーパー

法人向けセキュリティ製品の顧客満足度調査結果を発表(イード)

調査・ホワイトペーパー

2012年度のツール市場は2008年を上回る規模へ--情報セキュリティ市場調査(JNSA)

調査・ホワイトペーパー

Googleのシェア拡大目立つ、1月のブラウザ市場シェア調査

ダイジェストニュース

業界別セキュリティ対策状況、金融業界がトップ(トレンドマイクロ)

調査・ホワイトペーパー

脆弱性関連情報、スマートフォンの脆弱性届出が急増--IPA四半期レポート(IPA/ISEC)

調査・ホワイトペーパー

中堅中小の多くが「導入したITを有効活用できていない」--調査レポート(日経BPコンサルティング)

調査・ホワイトペーパー

迷惑メール対策技術「Microsoft SmartScreen」の情報を公開(マイクロソフト)

調査・ホワイトペーパー

2012年のソーシャルメディア関連予算5割が増加傾向(宣伝会議)

調査・ホワイトペーパー調査・レポート・白書・ガイドライン人気記事

-

-

セキュリティチェックリストの最適化とは ~ NEC 解説

-

ガートナー、日本国内におけるセキュリティ・インシデントの傾向を発表

-

金融庁「金融機関のサードパーティ・サイバーセキュリティリスク管理強化に関する調査」報告書公表

-

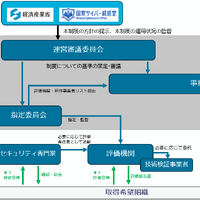

経産省 及び 内閣官房国家サイバー統括室「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針」(SCS評価制度の構築方針)公表

-

フィッシングサイトのドメイン「top」が最多、デジタルアーツ調査

-

つるぎ町立半田病院システム担当者へのインタビュー記事掲載 ~ Sky株式会社

-

日本語ばらまきマルウェアメール観測状況「ValleyRAT」への感染狙うメール目立つ

-

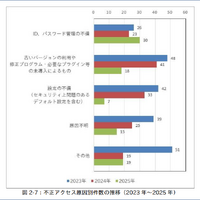

不正アクセスの被害原因は「ID、パスワード管理の不備」が最多に ~ 2025年「コンピュータウイルス・不正アクセスの届出状況」

-

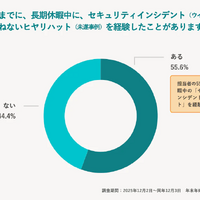

長期休暇中のヒヤリハット、半数以上が「社用 PC やスマートフォンの紛失・盗難」