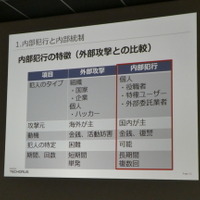

外からのサイバー攻撃と内部犯行の違いとは~内部不正対策の三要素

外部からのサイバー犯罪に比べ異なった対策が必要とされる内部犯行。特に「正規権限を持つ内部者による犯行」は検知が困難だ。

研修・セミナー・カンファレンス

セミナー・イベント

PR

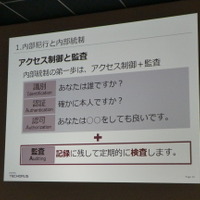

●アクセス制御と監査

アクセス制御と監査は内部統制の第一歩であり、識別(Identification)、認証(Authentication)、認可(Authorization)、そして監査(Auditing)の「IAA+A」がポイントであり、記録に残し定期的に検査するという監査を行うことで、不正の早期発見と周知による抑止効果が見込めるというわけだ。

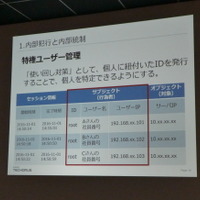

●特権ユーザ管理

特権ユーザ管理では、複数人による特権IDの使い回しを回避する「使い回し対策」と、ユーザごとに使用できるコマンドを制限する「権限制御」が必要であると三浦氏は語った。使い回し対策では、rootというIDだけでなく、社員番号など個人に紐づいたIDを発行することで個人を特定できるようにする。権限制御では、ユーザやグループごとに、コマンドやクエリ単位で実行可否の制御をかける。

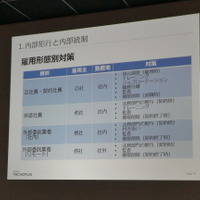

●雇用形態別対策

雇用形態別対策は、正社員、契約社員、派遣社員、外部委託業者(社内)、外部委託業者(リモート)といった雇用形態別に対策を行う考え方だ。それぞれ雇用主や勤務地が異なるため、対策項目も形態別に用意し遵守させる。正社員・契約社員の項目がもっとも多くなるが、それ以外の形態では「契約時に法務部門が関与する」ようにし、派遣社員では「トレーニング」、社内の外部委託業者では「付き添い」などを行うようにする。すべてに共通する「契約終了時の権限削除」は重要だ。

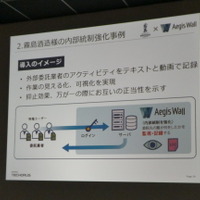

●霧島酒造が「Aegis Wall」導入で内部統制対策を実現

関連記事

この記事の写真

/

![[Security Days Spring 2017 インタビュー] 自社SIRTで培ったノウハウをソリューション導入からMSSまでワンストップに提供(NHN テコラス) 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/21899.jpg)