[編集長対談] あえて100点を目指さないプライド、NHN テコラスのセキュリティ脆弱性診断

NHN テコラスが調査を行った背景には、マーケティングとしての市場調査という意味もあるが、調査やその結果を通じて脆弱性診断の機能や役割を広く認知してもらい、国内企業のセキュリティレベルの底上げにつながればとの想いもあるという。

特集

特集

PR

黄:韓国では、脆弱性ハンドリング(脆弱性情報の発見、対策、公開、管理)やセキュアコーディングのガイドライン作成は、KISAという組織が行っています。

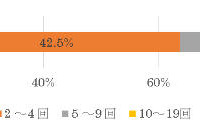

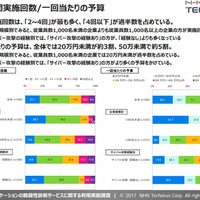

上野:それは、日本だとIPAやJPCERT/CCが行っていますね。診断の回数についてはどうでしょうか。多くの企業は年に2回くらい脆弱性診断を行っているようです。

薮本:思ったより多い印象ですが、回数だけで判断するのは難しいですね。年1回は定期的な診断をするというのは目安になりますが、新サービスやアプリのリリース前も実施すべきです。

黄:CSIRTの立場としては、設定変更、新しいシステムやソフトウェアの導入など何か環境が変わったら診断は必要だと思います。

上野:確かに直近のApache StrutsやWordPressの脆弱性問題を見ると、昨日OKだったものが今日はNGということもありますね。ソフトウェアのアップデートが新しい脆弱性を生むこともあります。このような問題の対策はどうすればいいと思いますか。

黄:ログやトラフィックの監視をしっかりやっていれば外部からの攻撃はわかります。ただし、デバイス、OSやシステム、アプリケーション、そして機密データや個人情報など、アセット管理で守るべきリソースを明確にしていないと、どれが攻撃なのかの判断を誤るので注意が必要です。

梁:Webアプリの場合は、機密データやアカウントデータなど外部に送信されるデータで攻撃かどうか判断できますよね。

薮本:脆弱性診断は、通常ブラックボックステストになりますが、実際には、現場のヒアリングやチェックリストによる検証も必要ですね。脆弱性は一般的には、システムやソフトウェアに共通ですが、やはり実装依存の問題もありますし、他では安全なものが特定の実装や運用によって危険な状態になっていることもあります。

《ScanNetSecurity》

関連記事

この記事の写真

/

![[Security Days Spring 2017 インタビュー] 自社SIRTで培ったノウハウをソリューション導入からMSSまでワンストップに提供(NHN テコラス) 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/21899.jpg)

![[取材中の一コマ] なんと梁氏は編集人上野の著書の韓国語版(写真)の翻訳を担当](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/22157.jpg)

![[取材中の一コマ] 編集人上野の著書の韓国語版の著者略歴欄](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/22158.jpg)