国内改ざんサイトの実例を紹介(デジタルアーツ)

デジタルアーツは、「Digital Arts Security Reports」の第一回として「改ざんされたWebサイトの危険性:1」を公開した。

脆弱性と脅威

脅威動向

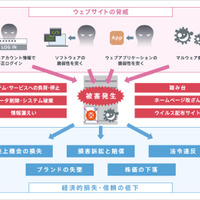

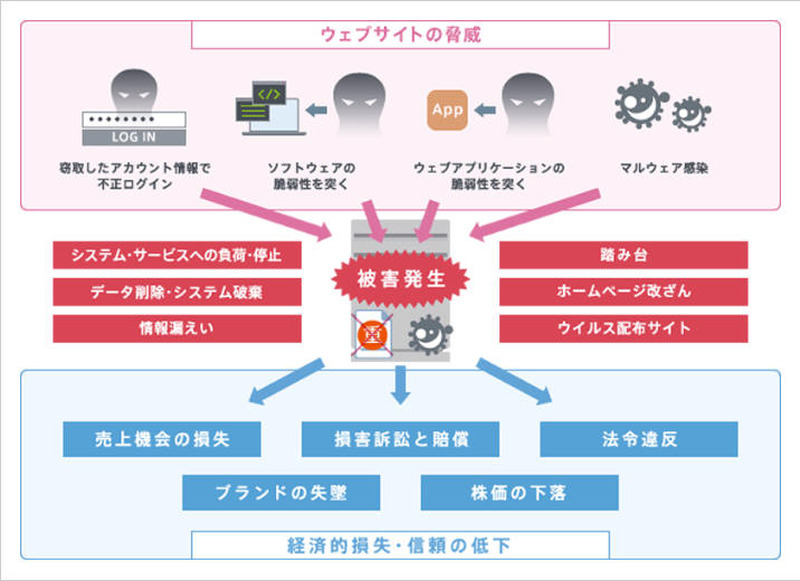

「改ざんされたWebサイトの危険性:1」では、同社が実際に確認したWebサイトの中から、「改ざんされたWebサイトの危険性」の一端を紹介している。2018年11月、「i-FILTER」Ver.10のクラウドLookup機能によってデジタルアーツに届いた不審なURLが、正規の企業サイトを起点としていたことが明らかになった。解析の結果、このサイトにアクセスすると「hxxp://134[.]249[.]116[.]78/」へ自動的にリダイレクトされるようになっており、そこからさらにリダイレクトがくり返されていた。

ただし、最初のリダイレクト先は、アクセスしたユーザ環境(ブラウザの種類やIPアドレスなど)や時期によってレスポンスが異なり、最終的に偽のセキュリティ警告が表示されるなど、誘導される悪意のあるWebサイトも複数確認された。また、不審なURLへリダイレクトされるのは、通常のブラウザによる初回のアクセスだけであった。その場合は真っ白なページが表示された。なお、改ざんされたサイトのドメインを調査すると、検索エンジンに日本語のショッピングページのタイトルが記載されたインデックスがあった。これらは、日本のショッピングサイトを模倣したもので、SEOポイズニングを狙っていたと考えられるという。

関連記事

この記事の写真

/