IIJ記事一覧(4ページ目)

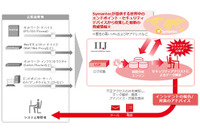

米Menlo社の「ACR」を活用した分離環境のマルウェア対策クラウドサービス(IIJ)

製品・サービス・業界動向

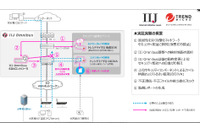

細分化したセキュリティ機能をNFVで分散実装する技術、実証実験に成功(IIJ、トレンドマイクロ)

製品・サービス・業界動向

新ブランドにセキュリティ事業を統合、SOC施設拡充や独自のスレットインテリジェンス提供(IIJ)

製品・サービス・業界動向

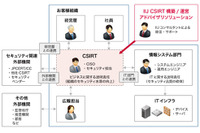

組織内CSIRTの構築から運営までを総合的に支援するソリューション(IIJ)

製品・サービス・業界動向

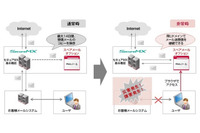

メールセキュリティのクラウドサービスに「メール無害化オプション」追加(IIJ)

製品・サービス・業界動向

シンガポール現地法人がラウド情報セキュリティ管理規格の認証を取得(IIJ)

製品・サービス・業界動向

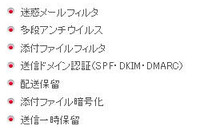

Office 365に複数のメールセキュリティ機能を付加、キャンペーンも実施(IIJ)

製品・サービス・業界動向

スマホアプリの併用でユーザ認証を強化する二段階認証を提供開始(IIJ)

製品・サービス・業界動向

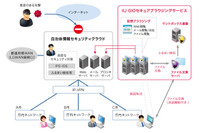

地方自治体向けに、通信経路を分離したクラウド型Web閲覧サービス(IIJ)

製品・サービス・業界動向

標的型メール攻撃や情報漏えい対策に有効なWebメール「MailTAP」の提供を開始(IIJ)

製品・サービス・業界動向

ウイルスバスター モバイルなどのセキュリティ対策アプリ群を月額制で提供(IIJ)

製品・サービス・業界動向

機械学習のセキュリティへの応用、新たな認証技術など紹介--技術レポート(IIJ)

調査・レポート・白書・ガイドライン

AIを活用したセキュリティソリューションの実証実験を開始(IIJ)

製品・サービス・業界動向

セキュリティ機器のログ情報を相関分析することで、攻撃を早期に検知(IIJ、シマンテック)

製品・サービス・業界動向

不正接続防止アプライアンスに学校向けモデルを追加(日本CAD、ネットチャート)

製品・サービス・業界動向

不正アクセスや不正ログイン、ホームルータへの攻撃など解説--技術レポート(IIJ)

調査・レポート・白書・ガイドライン

ワンタイムパスワード管理アプリの無償提供を開始(IIJ)

製品・サービス・業界動向

法人向けモバイルデータ通信に「タイプK」を新たに追加、1つのキャリアに障害が起きた場合のバックアップに(IIJ)

製品・サービス・業界動向

災害や障害時などの非常時に一時的に利用できるWebメールサービスを提供、二要素認証にも対応(IIJ)

製品・サービス・業界動向

ドメインハイジャックの手法やメモリ内の脅威検出など紹介--技術レポート(IIJ)

調査・レポート・白書・ガイドライン